Ethical Hacking: un desafío para auditores

En este webinar con Carlos Eduardo Rodríguez y Johan Barrios de Enterprise Risk Consulting (ERC), firma especializada en auditoría y consultoría, podrás conocer sobre las normativas de auditoría que respaldan los procesos de Ethical Hacking, sus métodos, prácticas y herramientas. Y aprenderás a integrar este enfoque de manera ética y efectiva para evaluar la protección de los activos informáticos de una organización.

¿De qué hablaremos?

- Importancia y propósito del ethical hacking en el contexto de auditoría.

- Actividades, técnicas y herramientas de un ethical hacking.

- Guía de implementación de técnicas de ethical hacking en los procesos de auditoría.

¿Qué es el Ethical Hacking?

El hacking ético, se refiere a la disciplina de utilizar técnicas de hacking de manera legal y ética para identificar vulnerabilidades activos de tipo tecnológico. El objetivo principal es mejorar la seguridad de estos sistemas antes de que hackers con intenciones maliciosas puedan descubrir y explotar dichas vulnerabilidades.

Importancia del Hacking Ético para auditores

-

Permite a los auditores identificar proactivamente las vulnerabilidades y exposiciones en los sistemas de información antes de que puedan ser explotadas por actores maliciosos.

-

Al integrar el ethical hacking en estrategias de auditoría, los auditores pueden proporcionar una evaluación más completa del riesgo, identificando no solo las vulnerabilidades técnicas sino también evaluando la eficacia de las políticas y controles existentes.

-

Las regulaciones y normativas en materia de ciberseguridad son cada vez más estrictas. El ethical hacking ayuda a los auditores a verificar el cumplimiento de estas normativas, identificando posibles áreas de no conformidad y facilitando acciones correctivas.

-

La implementación de prácticas de ethical hacking transmite a los stakeholders una imagen de compromiso con la seguridad y protección de la información. Esto fortalece la confianza de clientes, inversores y socios, asegurando que la organización toma en serio la seguridad de sus activos digitales

¿Cómo se realiza el Ethical Hacking?

- La primera fase implica la recopilación de información sobre el objetivo para identificar posibles vías de entrada. Esto incluye recopilar datos sobre sistemas, redes y responsables.

- Utilizando diversas herramientas y técnicas, se escanean los sistemas del objetivo para identificar puntos de entrada vulnerables, como servicios desactualizados o configuraciones incorrectas.

- En esta fase, se intenta explotar las vulnerabilidades identificadas para acceder al sistema o red. El objetivo es simular un ataque real sin causar daño, para entender qué recursos pueden ser comprometidos.

- Determinar si el atacante podría mantener el acceso obtenido de manera persistente, lo que podría indicar una mayor vulnerabilidad.

- Preparación de un informe detallado de las vulnerabilidades descubiertas, el impacto potencial y las recomendaciones para mitigar los riesgos identificados.

Inteligencia Artificial en el Ethical Hacking

Una implementación adecuada de la IA en el hacking ético podría conducir a grandes mejoras en la detección de vulnerabilidades fortaleciendo competencias de los ethical hackers como el reconocimiento de patrones, la codificación y la comprensión profunda de los conceptos existentes.

La visión de la ciberseguridad impulsada por la IA es prometedora. Imagínese una red completa que se escanea en minutos, con vulnerabilidades identificadas con precisión, no solo en función de las bases de datos existentes, sino también a través del reconocimiento de patrones sobre la marcha.

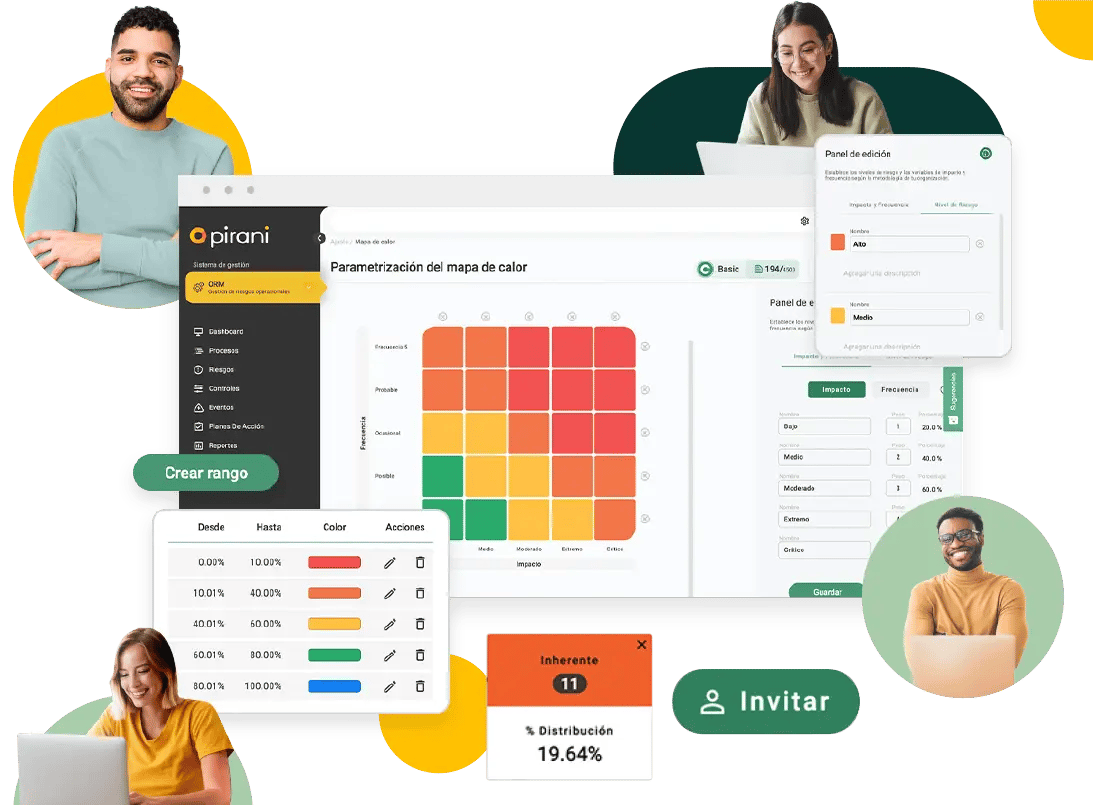

Y si quieres conocer más sobre Pirani y las funcionalidades que podemos ofrecerte, crea tu cuenta gratis ahora y comienza tu gestión con el plan Free. O también puedes agendar una reunión con uno de nuestros expertos.